BLOG ベアメールブログ

2022.05.09 (月)

DMARCとは? 仕組み・導入メリット・設定方法・注意点を基礎から解説

最終更新日:2026.04.28

DMARCは、メールの送信元ドメインの正当性を検証する送信ドメイン認証技術の一つです。

なりすましによるフィッシング詐欺など巧妙化するスパムメールへの対策として、GoogleやMicrosoft、Appleなどの主要プロバイダでは、DMARCの導入が求められています。要件を満たさない場合、メールが迷惑メールとして扱われたり、受信が拒否されたりする可能性があります。安定したメール配信を実現するうえで、DMARCへの対応は企業にとって欠かせない取り組みといえるでしょう。

本記事では、DMARCの基本的な仕組みから、主要プロバイダにおける要件、導入メリット、具体的な設定手順、さらに運用時の注意点まで、わかりやすく解説します。

※本記事は2026/4/28に最新の情報をもとに更新しました

目次

DMARCとは

DMARC(Domain-based Message Authentication, Reporting, and Conformance)は、メールの送信ドメイン認証技術の一つです。送信者がそのドメインを正当に利用しているかを確認する仕組みで、SPFやDKIMの認証結果をもとに、メールに表示される送信元アドレス(ヘッダFrom)との整合性を検証します。

これにより、自社ドメインを悪用したなりすましメールを抑止し、取引先や顧客を守るだけでなく、企業のブランド価値を保護する役割も果たします。

DMARCの仕組み

DMARCは、SPF・DKIMの認証結果とヘッダFromのドメインの整合性を検証することで、なりすましメールを防ぐ仕組みです。

SPF・DKIM・DMARCの役割を以下に整理します。

送信ドメイン認証の種類 役割 SPF メールが許可されたIPアドレスから送信されているかを検証する DKIM メールに電子署名を付与し、内容が改ざんされていないかを検証する DMARC SPF・DKIMの認証結果とヘッダFromのドメインの整合性を確認し、なりすましメールを判定・制御する

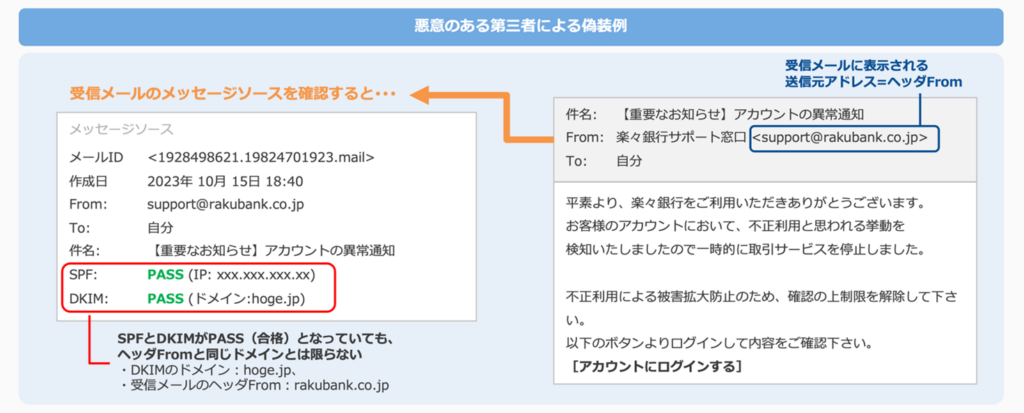

SPFは送信元IPアドレスの正当性を、DKIMはメール内容の改ざん有無を検証しますが、いずれも単体ではヘッダFromの偽装を十分に防ぐことはできません。DMARCは、これらの認証に使用されたドメインとヘッダFromのドメインが一致しているかを確認することで、ドメインのなりすましを検出します。

なお、主要プロバイダではSPFとDKIMの設定が求められるケースが増えており、安定したメール配信のためには両方を併せて導入することが推奨されます。

DMARC認証の流れ

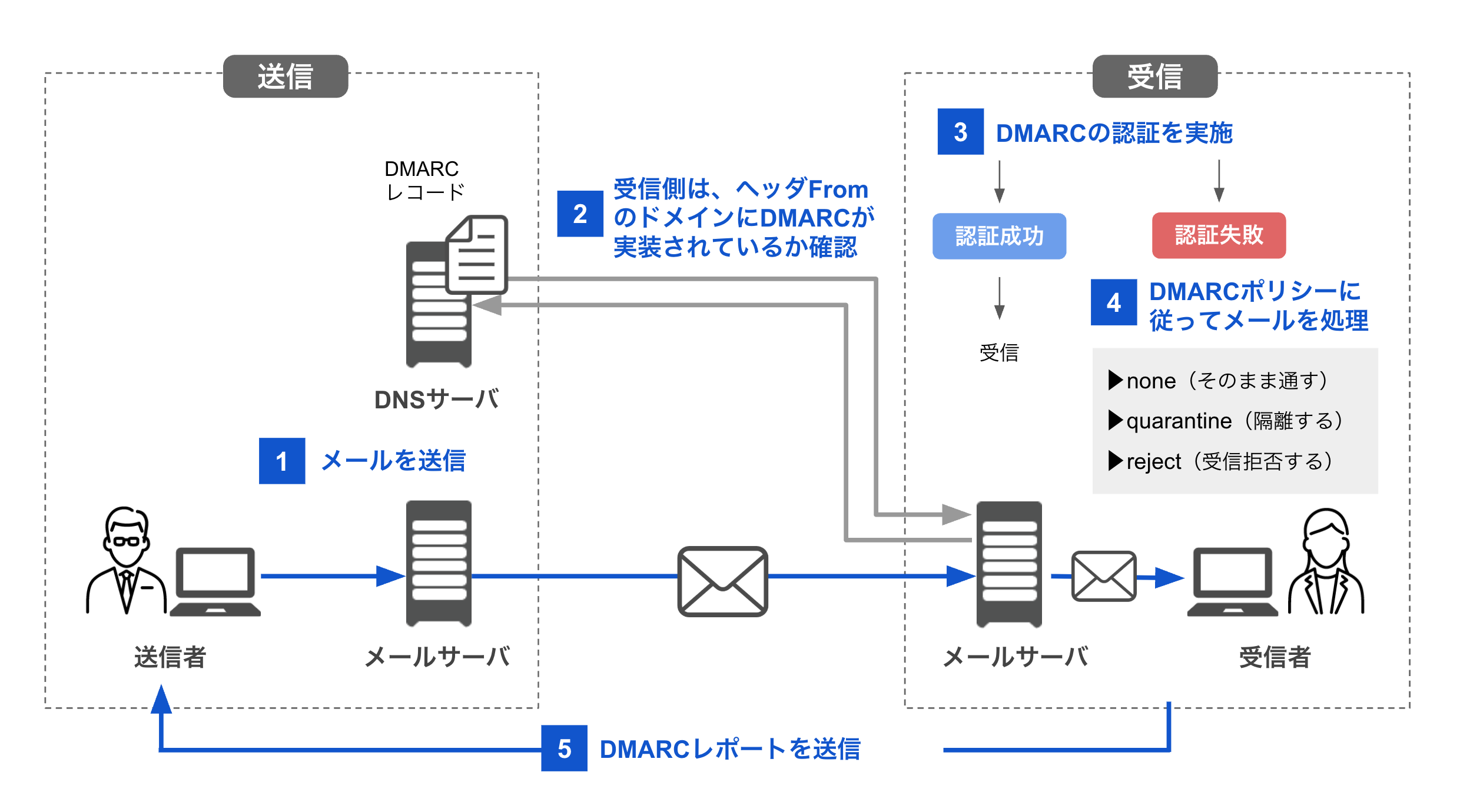

DMARC認証の流れは以下の通りです。

- メール送信:送信者がメールを送信する

- DMARCレコードの確認:受信サーバーはメールを受け取ると、ヘッダFromのドメインのDMARCレコードを確認する

- 認証の実施:SPFまたはDKIMの認証結果とアライメント(※後述)を確認する

- ポリシー適用:DMARC認証に失敗した場合、DMARCポリシーに基づいてメールを処理する(そのまま通す/隔離/受信拒否)

- レポート送信:受信サーバーは、認証結果をDMARCレポートとしてドメイン所有者に送信する

DMARCのアライメントとは

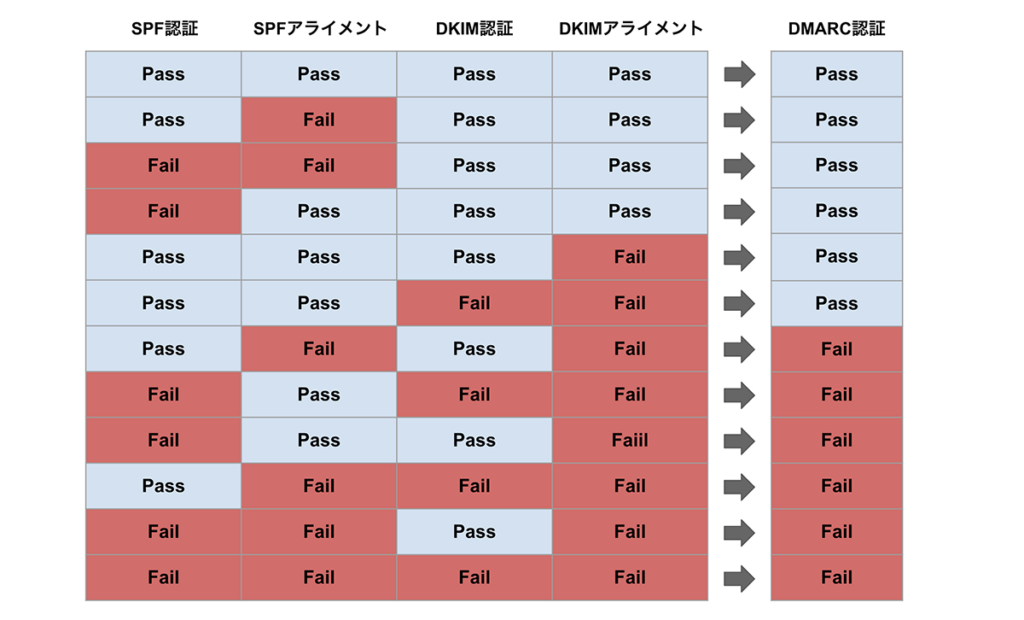

DMARC認証の特徴は、ヘッダFromのドメインと、SPFまたはDKIMで認証したドメインが一致しているかを確認する点にあります。これにより、送信元を偽装したなりすましメールを効果的に防止できます。

このドメイン一致確認を「アライメント(Alignment)」といいます。ヘッダFromのドメインがSPFで認証したドメインと一致する場合は「SPFアライメント」、DKIMで認証したドメインと一致する場合は「DKIMアライメント」と呼ばれます。なお、日本語では「調整(SPF調整/DKIM調整)」と訳されることもあります。

SPF・DKIMのいずれかで、認証に成功し、かつアライメントを満たすと、DMARC認証は成功と判定されます。一方、SPFとDKIMの両方で認証が成功していても、ヘッダFromのドメインと一致せずアライメントを満たさない場合、DMARC認証としては失敗してしまうため注意が必要です。

DMARCのアライメントについて、詳しくは以下の記事で解説しています。

DMARCのアライメントとは? SPF・DKIMアライメントをPassするためのポイント|ベアメールブログ

DMARCポリシーの種類と意味

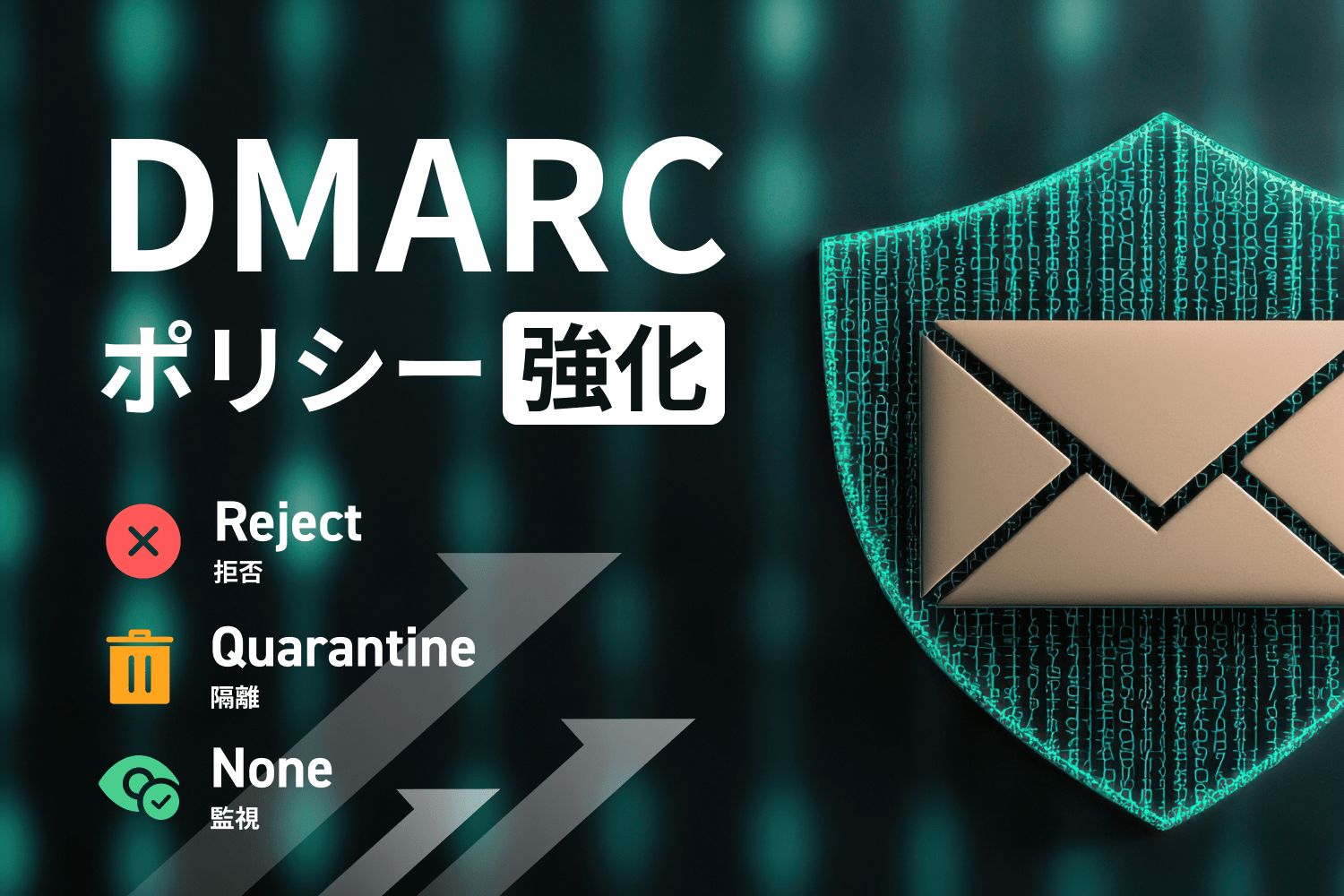

DMARCポリシーは、認証に失敗したメールをどのように扱うかを指定するルールです。DNSに設定するDMARCレコードの「p=」タグで指定します。

例:v=DMARC1; p=none; rua=mailto:dmarc-reports@example.comポリシーには以下の3種類があります。

DMARCポリシー 意味 none 監視のみを行い、認証失敗時もそのまま配信する quarantine 認証失敗時に迷惑メールフォルダなどへ隔離する reject 認証失敗時に受信拒否する

DMARCレポートから分かること

DMARCには、認証結果を送信者に通知するレポーティング機能があります。このレポートは、受信側のメールサーバーから指定した宛先へ送信されます。

DMARCレポートには以下の2種類があります。

レポート種別 内容 集約レポート(rua) SPF・DKIM・DMARCの認証結果を集計したレポート 失敗レポート(ruf) 認証に失敗した個々のメールの詳細情報を記載したレポート

なお、失敗レポートはメール内容の一部を含む場合があるため、プライバシーの観点から送信しない受信側サーバーも多いようです。

集約レポートはXML形式で提供されるため、そのままでは分析に活用するには難しい状態です。そのため、可視化・解析を行うためのツールやサービスが多数提供されています。

DMARCレポートについて、詳しくは以下の記事で解説しています。

DMARCレポートとは? 設定方法や集計レポートの読み方、解析ツールを解説|ベアメールブログ

なぜDMARCが重要視されているのか

近年、なりすましメールによるフィッシング詐欺などの増加を受けて、主要メールプロバイダでは送信ドメイン認証の要件が強化されています。特に2024年以降は、DMARCを含む認証設定が事実上の前提条件となりつつあります。

主要プロバイダでのDMARC対応要件

以下は、各プロバイダにおける新ガイドラインの適用開始時期と対象、DMARC関連の要件をまとめたものです。

プロバイダ 適用開始時期 対象 DMARCに関する要件 Google 2024年2月1日〜 1日5,000通以上配信する組織 DMARCの設定および認証の合格 Microsoft 2025年5月5日〜 1日5,000通以上配信する組織 DMARCの設定および認証の合格 Apple 2025年5月25日〜 全ての送信者 DMARCの設定

これらの要件を満たさない場合、迷惑メールフォルダへの振り分けや送信制限、受信拒否などの厳しい措置が取られる可能性があります。安定したメール配信を行うためには、DMARCの導入を確実に進めることが重要です。

参考:

Google Workspace 管理者ヘルプ「メール送信者のガイドライン」https://support.google.com/a/answer/81126?hl=ja(2026/4/27確認)

Microsoft Defender for Office 365 Blog「Strengthening Email Ecosystem: Outlook’s New Requirements for High‐Volume Senders」https://techcommunity.microsoft.com/blog/microsoftdefenderforoffice365blog/strengthening-email-ecosystem-outlook%e2%80%99s-new-requirements-for-high%e2%80%90volume-senders/4399730(2026/4/27確認)

Apple サポート「iCloudメールのpostmaster情報」https://support.apple.com/ja-jp/102322(2026/4/27確認)

DMARCを導入する4つのメリット

DMARCを導入することで、企業はメール配信における安全性や信頼性を高めることができます。ここでは、主なメリットについて解説します。

なりすましメールから顧客や取引先を保護できる

DMARCポリシーを設定することで、自社ドメインを悪用したメールに対して、隔離や受信拒否といった制御が可能になります。これにより、顧客や取引先をなりすましの脅威から守ることができます。

特に製造業などでは、サプライチェーン全体でのセキュリティ対策の一環として、取引先からDMARC導入を求められるケースも増えています。

企業のブランドイメージと信頼性が高まる

DMARCを設定していない、あるいはポリシーを「none(監視のみ)」のまま運用している場合、認証に失敗した不正なメールも受信側で制御されずに配信されてしまいます。その結果、自社ドメインを悪用したなりすましメールが流通し、取引先や顧客からの信頼の毀損や、ドメインのレピュテーション(評価)低下につながるおそれがあります。

一方で、DMARCを適切に運用し、ポリシーを段階的に強化していくことで、なりすましメールを防ぎ、ブランドの信頼性を高めることができます。

また、ポリシーを「quarantine」または「reject」に設定し、商標登録や証明書取得などの必要な手続きを行うと、メールに自社ブランドのロゴを表示する「BIMI(Brand Indicators for Message Identification)」の導入も可能になります。ロゴ表示により視認性や信頼性が向上し、開封率やエンゲージメントの改善も期待できます。

BIMIのメリットや設定方法については、以下の記事で詳しく解説しています。

メールにロゴを表示するBIMIとは? 導入のメリットや設定方法を解説|ベアメールブログ

メールの認証状況を可視化できる

自社が送信しているメールについて、SPFやDKIMの認証状況を把握することは通常では困難です。認証エラーに気付かないまま配信を続けると、ドメインのレピュテーションが低下し、メールが届きにくくなる可能性があります。

DMARCレポートを活用すると、SPF・DKIMの認証結果やアライメントの状況を、送信元IPアドレス単位で集計・確認することが可能です。これにより、自社ドメインを偽装したなりすましメールが送信されていないか、特定の送信元やサービスで認証失敗が多発していないか、などを確認することができます。

迷惑メール判定のリスクを低減できる

DMARCを導入し、SPF・DKIMとあわせて適切に運用することで、送信ドメインの認証状態を受信側に明確に示すことができます。

認証に問題があるメールは受信側で不審と判断されやすいため、正しい認証状態を維持することは、迷惑メール判定のリスク低減につながります。

DMARCの導入・設定方法

続いて、DMARCの導入方法と、正しく設定できているか確認する方法を解説します。

ステップ1:SPF・DKIMを設定する

DMARCはSPFやDKIMの認証結果をもとに判定を行います。そのため、事前にこれらの設定を行っておく必要があります。

SPF・DKIMの設定方法については、以下の記事で詳しく解説しています。

SPFレコードとは? 書き方・設定手順・確認方法まで完全ガイド|ベアメールブログ

DKIMレコードの書き方は? 設定・確認方法や失敗例も解説|ベアメールブログ

ステップ2:DMARCレコードをDNSに追加する

自社ドメインを管理しているDNSサーバーにDMARCレコード(TXTレコード)を追加します。例えば、「baremail.co.jp」に設定する場合は、以下のようになります。

【設定例】

_dmarc.baremail.co.jp. IN TXT "v=DMARC1; p=none; rua=mailto:report@baremail.co.jp; ruf=mailto:ng_report@baremail.co.jp "

DMARCポリシーレコードは1行のテキストで記述し、各タグ(v/p/ruaなど)に対して値を指定します。タグと値は「=」で結び、間をセミコロン(;)で区切ります。

DMARCレコードの書き方や詳細な設定方法については、以下の記事で解説しています。

DMARCレコードの書き方は? 設定・確認方法や設定例も解説|ベアメールブログ

ステップ3:正しく設定できているか確認する

設定が完了したら、DNSに正しく反映されているか、また認証が適切に行われているかを確認します。主な方法は以下の2つです。

DMARCチェッカーで確認する

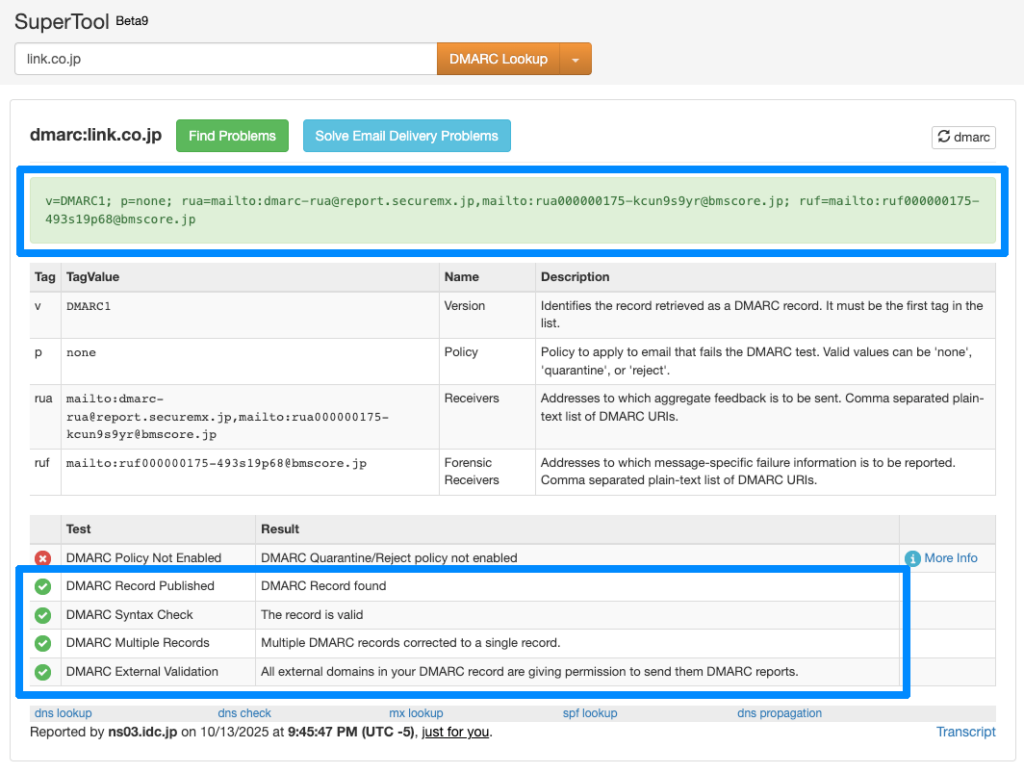

無料のオンラインツールを利用することで、DNSに設定したDMARCレコードの内容を簡単に確認できます。

例えばMxToolBoxの「DMARC Check Tool」では、ドメイン名を入力して「DMARC Lookup」をクリックすると、DMARCレコードが設定されているか、記載の形式に誤りがないか、設定内容の詳細などが表示されます。

MxToolBox「DMARC Check Tool」https://mxtoolbox.com/dmarc.aspx

DMARCレコードの設定に問題がなければ、このようにグリーンで表示されます。

※上記の例では、DMARCポリシーが「none」に設定されているため、その部分のみ「❌」が表示されています。

DMARCチェッカーについては、以下の記事で詳しく紹介しています。

おすすめのDMARCチェッカーは? DMARCの設定をチェックできるサイトと確認ポイントを紹介 | ベアメールブログ

実際にメールを送信して確認する

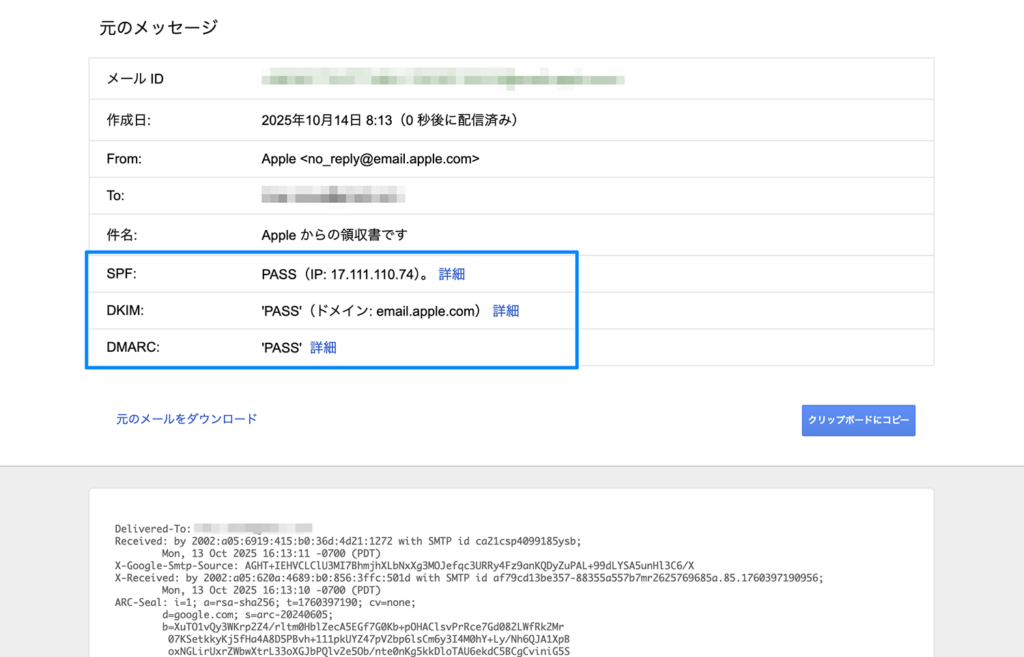

送信メールに対してDMARC認証が行われているかを検証するには、テストメールを送信し、受信したメールのヘッダ情報を確認する方法が有効です。受信側のサーバーがDMARCに対応していれば、ヘッダ情報内でDMARC認証の結果を見ることができます。

例えばGmailでは、受信したメールの「メッセージのソース」を表示すると、上部にSPF・DKIM・DMARCの認証結果のサマリーが表示されます。ここでは、「PASS」や「FAIL」といった結果を一目で確認できます。

さらに詳細な情報を知りたい場合は、下部に記載されている「Authentication-Results」ヘッダを見ることで、各認証の結果や認証に使用されたドメインなどを確認することが可能です。

DMARCを運用する際のポイント

DMARCは設定して終わりではなく、適切に運用していくことが重要です。ここでは、運用時に押さえておきたいポイントを解説します。

配信経路を正しく把握する

DMARCポリシーを「quarantine」や「reject」へと強化していくためには、自社のメールがどの経路から送信されているのかを把握しておく必要があります。

認証に失敗しているメールの中には、正規のメールが含まれている場合があります。この状態でポリシーを強化すると、正規メールまで隔離・拒否されてしまうおそれがあります。

そのため、利用しているメール配信サービスや送信元IPアドレスを整理し、正規メールの認証状況を確認したうえで、必要な対処を行ってからポリシーを強化することが重要です。

ポリシーは段階的に強化する

DMARCポリシーは、段階的に強化していくことが基本です。

まずは「none」で運用し、DMARCレポートをもとに認証状況や配信経路の問題を洗い出します。そのうえで、正規メールが適切に認証されていることを確認できたら、「quarantine」、最終的に「reject」へと移行します。

このように段階的に進めることで、正規メールの誤判定による配信トラブルを防ぐことができます。

ポリシー強化の進め方については、以下の記事で詳しく解説しています。

DMARCポリシー設定ガイド|「none」から「reject」へ強化する理由と進め方|ベアメールブログ

レポートの分析と継続的な監視を行う

DMARCレポートは、導入直後だけでなく継続的に確認することが重要です。

新たな配信経路の追加や設定変更により、正規メールが意図せず認証に失敗するケースもあります。また、自社ドメインを悪用したなりすましメールを早期に検知するためにも、継続的な監視が必要です。

レポートを確認し、問題があれば速やかに対処できる運用体制を整えておきましょう。

専門ツール・サービスを活用する

DMARCレポートはXML形式で提供されるため、そのままでは内容を把握しづらく、手作業での分析には手間がかかります。また、複数の配信経路がある場合や送信量が多い場合には、継続的な監視や分析の負担も大きくなります。

そのため、DMARCレポートの可視化や分析を効率化できる専門ツールやサービスの活用が有効です。

ベアメール 迷惑メールスコアリングの「DMARC分析機能」なら、複雑なDMARCレポートをわかりやすく可視化でき、課題やリスクが一目でわかります。自社メールの認証状況を正確に把握できるため、ポリシー強化のための改善活動に役立ちます。

さらに、IPアドレスの一元管理やアラート通知など、日々の運用を支える機能も充実しています。専門家によるプレミアムサポートを利用すれば、DMARCレポートをもとにした課題の整理から、ポリシー強化に向けた対策の検討、具体的なアクションの提案まで、一歩踏み込んだ支援を受けることができます。

DMARC導入を「形だけ」で終わらせず、効果的に運用したい方は、ぜひベアメールの活用をご検討ください。

まとめ

DMARCは、なりすましメールによる被害を防ぎ、ブランドとしての信頼性を高めるために非常に有効な仕組みです。一方で、効果を発揮するためには導入だけでなく、レポートの分析とポリシーの段階的な強化を通じて、継続的に運用していくことが欠かせません。必要に応じてツールや外部サービスも活用しながら、確実にポリシーを強化していくことが、送信者としての信頼性を高める鍵となります。